Anzeige

Home » Broadcast Defense: Tailgating – der Angriff beginnt an der Tür

Broadcast Defense: Tailgating – der Angriff beginnt an der Tür

Angriffstyp des Monats: Tailgating

Angriffstyp des Monats: Tailgating

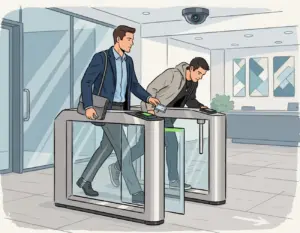

Stell dir vor: Kurz vor einer Veranstaltung betritt eine Person im Arbeitsoverall das Gebäude. Jemand hält höflich die Tür auf, wer würde das nicht tun? Die Person nickt, lächelt, geht hinein. Niemand kontrolliert den Ausweis. Die Person ist nun im Gebäude drin. Während das Event läuft, bewegt sich die Person im Backstage-Bereich und schließt unauffällig ein kleines Gerät an einen freien Netzwerkport an. Dieses Gerät verbindet sich mit dem internen Netzwerk und baut von dort aus eine Verbindung nach außen auf. Der eigentliche Angreifer sitzt längst an einem ganz anderen Ort.

Das Video zeigt eine Angriffssituation nach erfolgtem Zutritt mit anschließender Ausnutzung interner Netzwerkzugänge. Die Szene ist rein fiktional und steht in keinem Zusammenhang mit realen Ereignissen oder Unternehmen.

Zwei Angriffspfade, ein gemeinsames Risiko

Tailgating, auch als »Piggybacking« bekannt, ist ein klassischer physischer Social-Engineering-Angriff. Ausgenutzt wird kein technischer Fehler, sondern menschliches Verhalten: Höflichkeit, Hilfsbereitschaft und das Vermeiden von Konfrontationen. Ob Mitlaufen durch eine gesicherte Tür oder das klassische »Ich habe meinen Ausweis vergessen«, die Schwachstelle ist immer der Mensch. Einmal im Inneren kann der Angreifer sensible Bereiche betreten, Informationen einsehen, physisches Eigentum entwenden oder Systeme manipulieren, oft ohne, dass es jemand bemerkt. Dabei muss ein Angreifer nicht einmal auffällig vorgehen: Bei einer Großveranstaltung reicht es manchmal, einfach als normaler Besucher dabei zu sein, um sich Zugang zu Bereichen zu verschaffen, die eigentlich nicht für die Öffentlichkeit zugänglich sind.

Genau hier setzt häufig der nächste Schritt an, denn Tailgating wird in der Praxis oft mit dem Ausnutzen offener, interner Netzwerkdienste kombiniert. Der Angreifer ist bereits im Gebäude und schließt unauffällig ein Hacking-Device an einen freien Netzwerkport an, die Grundlage dafür ist oft ein Zustand, den man als Open Port Listening bezeichnet: Dienste im Netzwerk warten aktiv auf Verbindungen, ohne ausreichend abgesichert zu sein. Das ist zunächst kein Angriff, sondern ein Zustand im Netzwerkbetrieb. Dennoch stellt diese offene Konfiguration eine Schwachstelle dar, die gezielt für Angriffe ausgenutzt werden kann, sobald ein Unbefugter Zugriff auf das interne Netzwerk erhält.

Das Problem: Solche Ports werden intern häufig nicht überwacht, weil man davon ausgeht, dass sich ohnehin nur legitime Geräte im Netzwerk befinden. Der eigentliche Angriff entsteht durch das, was dahinter fehlt: Authentifizierung, Netzwerksegmentierung und aktive Überwachung.

Dabei muss man zwei unterschiedliche Szenarien unterscheiden. Zum einen gibt es physische Netzwerkports, etwa freie Ethernet‑Anschlüsse in Büroräumen oder Besprechungszonen. Diese sind meist nur über physischen Zutritt erreichbar und bleiben oft ungeschützt, weil sie als »intern« gelten. Verschafft sich ein Angreifer Zugang zum Gebäude, kann er hier unauffällig ein Hacking‑Device anschließen.

Zum anderen existieren Netzwerkports auf Servern und Systemen, die aus dem Internet erreichbar sind. Diese Dienste lauschen aktiv auf Verbindungen und sind, sofern sie nicht korrekt abgesichert oder geschlossen wurden auch von außen auffindbar. Automatisierte Scanning‑Tools wie Shodan oder Nmap durchsuchen rund um die Uhr öffentlich erreichbare IP‑Adressen nach genau solchen offenen Diensten.

Zum anderen existieren Netzwerkports auf Servern und Systemen, die aus dem Internet erreichbar sind. Diese Dienste lauschen aktiv auf Verbindungen und sind, sofern sie nicht korrekt abgesichert oder geschlossen wurden auch von außen auffindbar. Automatisierte Scanning‑Tools wie Shodan oder Nmap durchsuchen rund um die Uhr öffentlich erreichbare IP‑Adressen nach genau solchen offenen Diensten.

In beiden Fällen handelt es sich zunächst nicht um einen Angriff, sondern um eine Schwachstelle in der Konfiguration. Sobald ein Angreifer Zugriff erhält, physisch oder aus dem Internet, kann ein solcher ungeschützter Dienst jedoch als Backdoor ins System missbraucht werden.

Wichtig: Beide Wege funktionieren unabhängig voneinander. Nicht jedes Tailgating führt zwangsläufig zu einem Netzwerkangriff, und nicht jeder Angriff auf offene Server‑Ports erfordert physischen Zutritt.

Warum die Kombination so gefährlich ist

Sobald sich ein Angreifer physisch ins Netzwerk einklinkt, befindet er sich innerhalb der Firewall. Interne Dienste, die extern niemals erreichbar wären, stehen plötzlich offen zur Verfügung. Das angeschlossene Gerät ermöglicht anschließend Lateral Movement im internen Netzwerk, oft über lange Zeit unbemerkt.

Warum das besonders im Medien- und Veranstaltungsbereich relevant ist

Bei Großveranstaltungen, Konzerten, Sportevents, Live-Produktionen, sind die Bedingungen ideal für genau diese Szenarien: viele Besucher, temporäres Personal, Zeitdruck, und eine Netzwerkinfrastruktur, die auf reibungslosen Betrieb ausgelegt ist, nicht auf Angriffserkennung. Produktionsrechner, Sendeanlagen und Archivserver sind intern oft offen erreichbar, weil eine interne Bedrohung schlicht nicht einkalkuliert wurde.

Was kann man dagegen tun?

Da es sich um einen kombinierten Angriff handelt, braucht es Schutz auf beiden Ebenen.

Um sich gegen physische Angriffe zu schützen, kommen Lösungen wie die von Riedel Networks entwickelten RJ45 Port Buddy zum Einsatz. Diese werden direkt in freie Netzwerkports von Switches eingesetzt und blockieren den Anschluss dauerhaft. Ein Ein‑ oder Ausbau ist ausschließlich mit einem speziell dafür vorgesehenen Schlüssel möglich. So wird verhindert, dass Unbefugte unbemerkt Geräte an offene Netzwerkports anschließen und sich physischen Zugang zum internen Netzwerk verschaffen.

Auf der technischen Seite gilt zugleich: Nur Ports, die wirklich benötigt werden, sollten offen sein. Eine konsequente Netzwerksegmentierung stellt sicher, dass ein kompromittiertes Gerät nicht automatisch Zugriff auf das gesamte interne Netzwerk erhält. Doch bevor Schutzmaßnahmen greifen können, muss klar sein, wo potenzielle Schwachstellen überhaupt existieren.

Genau hier setzt Red‑Skull von Riedel Networks an: ein automatisierter Schwachstellen‑Scan, der die eigene IT‑Infrastruktur mit denselben Methoden überprüft, die auch Angreifer einsetzen. Offene Ports, ungesicherte Dienste oder vergessene Zugänge, RED‑Skull identifiziert diese Schwachstellen, bewertet sie nach Dringlichkeit und liefert einen konkreten Maßnahmenplan. So wird transparent, wo akuter Handlungsbedarf besteht, bevor ein Angreifer diese Lücken entdeckt und ausnutzt.

Seite 1: Basiswissen Angreifer

Seite 2: Angriffstyp des Monats: Tailgating

Seite 3: Sicherheitsvorfall des Monats: Uefa Euro 2024

Seite 4: Stimmen aus der Branche

Anzeige

Most Popular

Anzeige

Newsletter

Anzeige

Anzeige

Anzeige